IPs del PSOE y del Ministerio de Defensa tumbaron la web de Vox el día de reflexión de las generales

Vox ha presentado una denuncia por los ciberataques sufridos por su web a lo largo de las semanas previas a las elecciones generales del 28-A y, muy especialmente, durante la jornada de reflexión electoral. El partido de Santiago Abascal ha encargado e incorporado, además, un informe forense sobre el ataque donde se han identificado las IPs con las que se llevó a cabo el mismo. El resultado de dicho informe -al que ha tenido acceso OKDIARIO y que está ya en poder de la Guardia Civil- muestra que dos de las direcciones IP que han sido empleadas en el ciberataque pertenecen al PSOE y al Ministerio de Defensa, tal y como ha podido confirmar este diario.

La denuncia ya ha sido presentada ante la Guardia Civil y la Justicia. En el texto se señala que “de acuerdo con los resultados del trabajo realizado con fecha 6 de mayo de 2019 por la entidad Funcionalia, Servicios tecnológicos, en relación con los ataques desde redes sociales sufridos por el Partido Político VOX hasta el pasado 27 de abril de 2019, se han obtenido las principales conclusiones que se relacionan a continuación”.

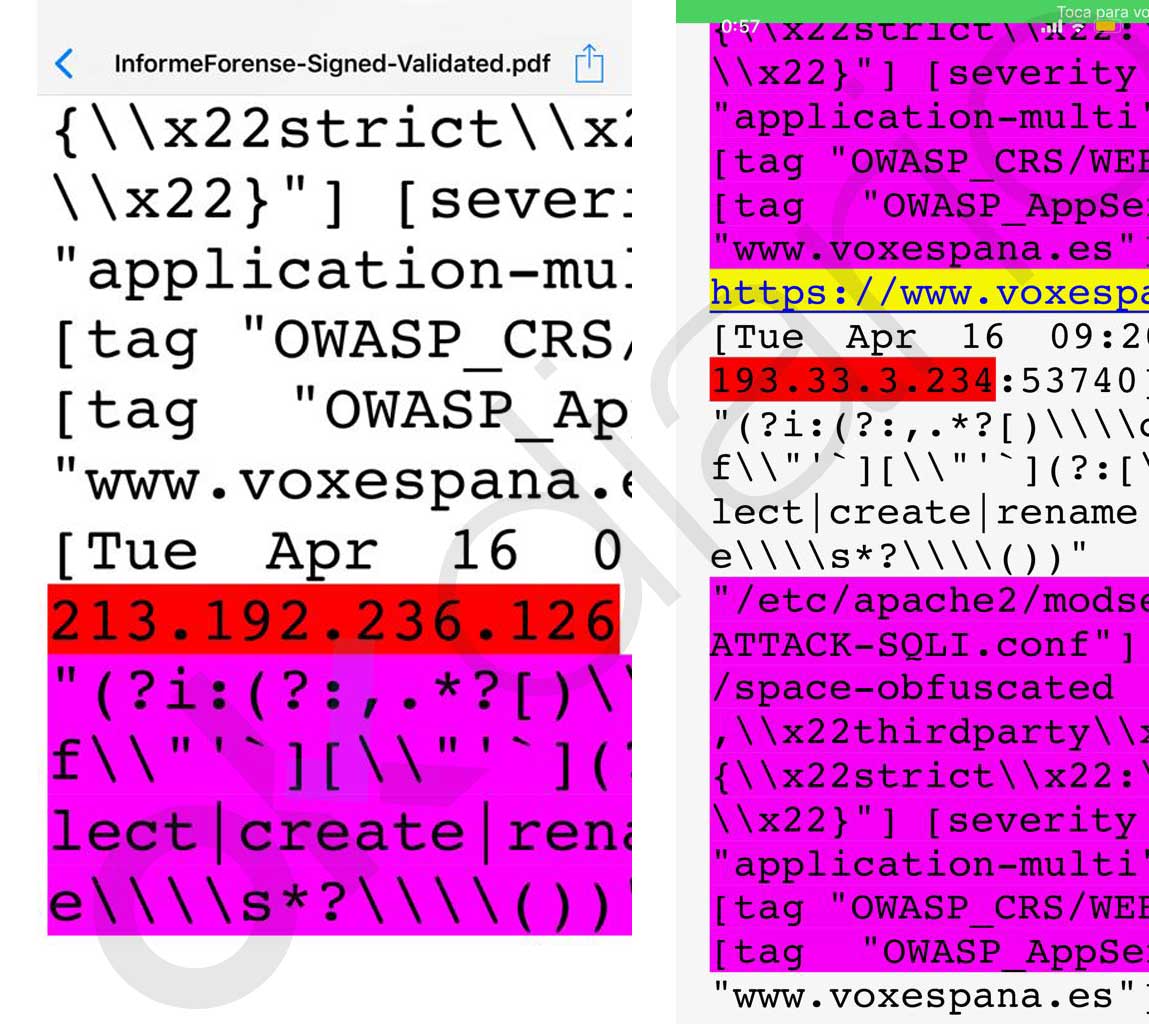

La primera de ellas es que, efectivamente, se trató de un ciberataque con la intención de tumbar los servicios de Vox en plena campaña electoral y en la jornada de reflexión, una acción que no tenía otro fin que el de causar daño político: “Se ha producido un ataque informático continuado y dirigido a la página web de www.voxespana.es», y “al estar bajo la protección de un sistema CDN (Red de Distribución de Contenidos, en su traducción al español), los atacantes han utilizado medios públicos de consulta en servidores de nombres para dirigir los ataques contra el servidor o servidores”.

IPs del PSOE y Defensa

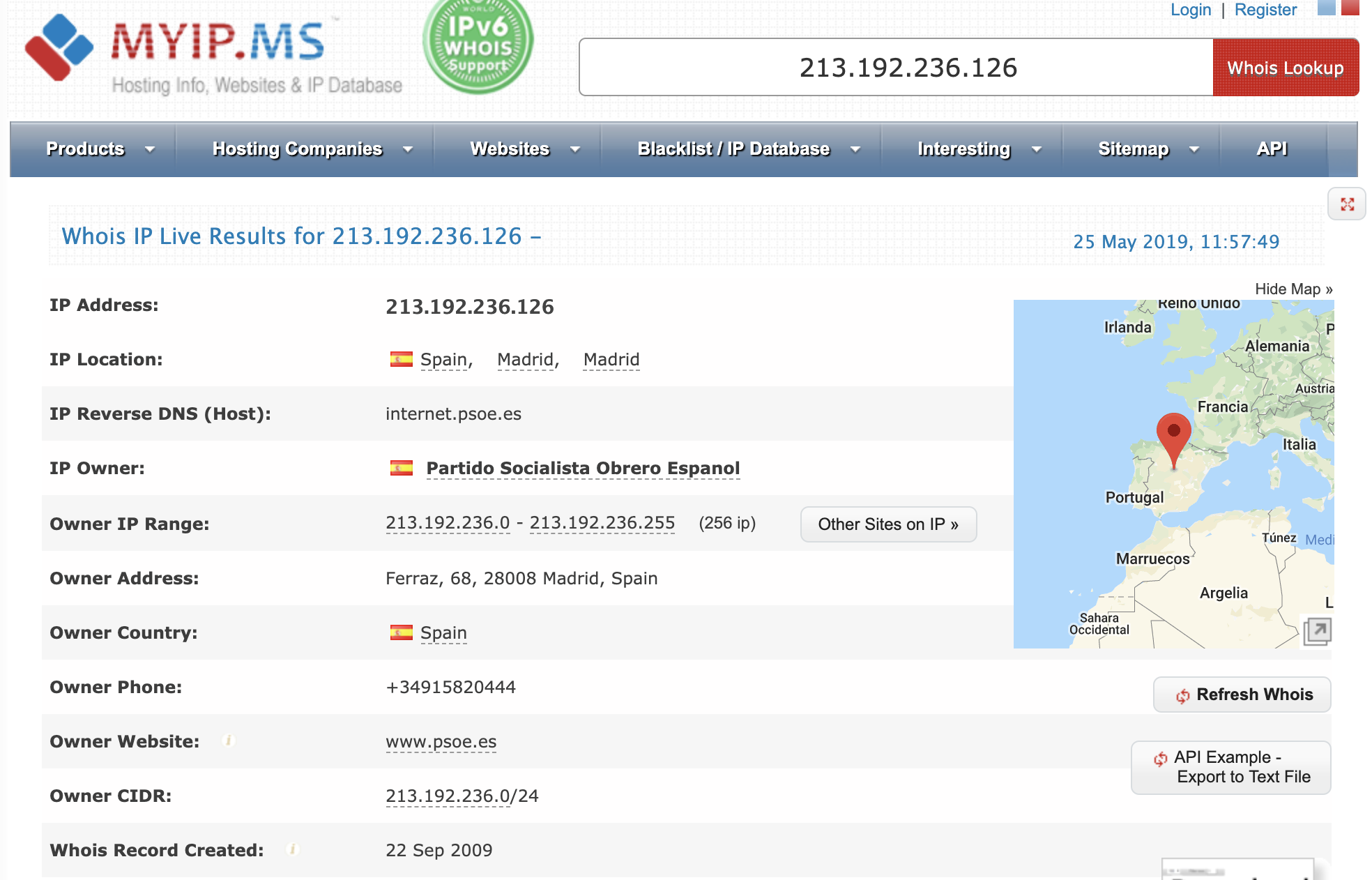

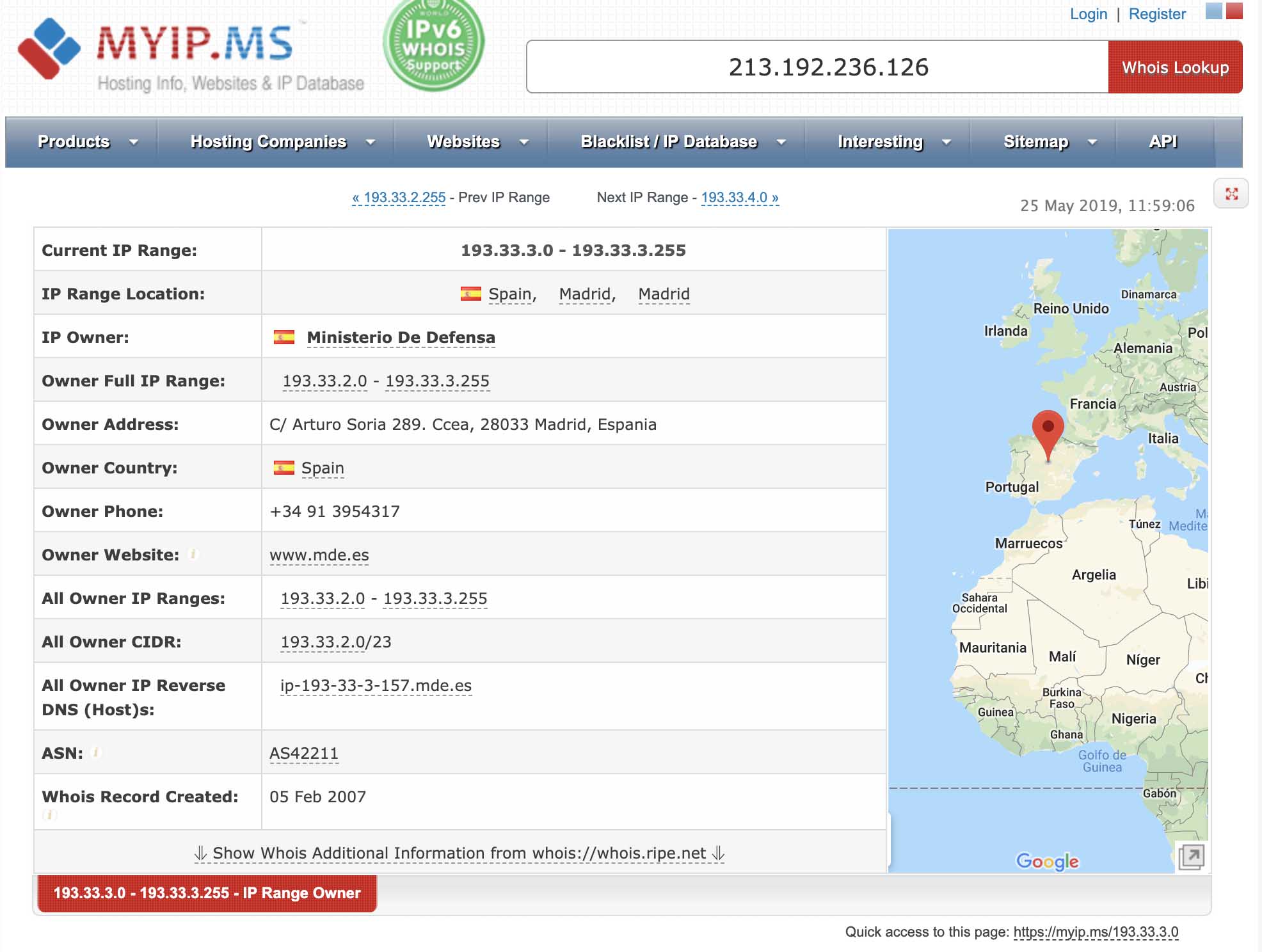

Pero la principal de las conclusiones figura en el informe forense. Ese estudio ha identificado las direcciones IP usadas durante el ataque. Las IPs son los números que tiene cada dispositivo dentro de una red. Es una especie de matrícula que identifica los terminales desde los que se accede en cada momento a Internet. Y en ese informe forense han aparecido dos IPs que intervinieron en el ataque intencionado que pertenecen al PSOE y al Ministerio de Defensa. Las IPs en cuestión son la “193.33.3.234”, perteneciente al Ministerio de Defensa, y la “213.192.236.126”, identificada con el “Partido Socialista Obrero Español”.

Todos los datos están a disposición policial. Y el propio informe forense constata y prueba el rastro de que esos números de IP intervinieron en el ataque.

La aparición de esta información abre la puerta a una necesaria investigación para determinar el grado de participación de los terminales en el ciberataque. Porque es cierto que los terminales pueden ser utilizados bajo secuestro, por medio de procedimientos en los que los hackers se apropian de otras IPs para multiplicar la intensidad del ataque. Pero lo que resulta indudable es que esas IPs fueron empleadas en el ataque y que su identificación corresponde con el PSOE y con el Ministerio de Defensa.

“Los accesos se cifran en más de 30.000.000 millones de solicitudes en un período de 4 horas”

El ataque con mayor intensidad se produjo durante la jornada de reflexión, el pasado 27 de abril, día que también fue atacada y tumbada la web de OKDIARIO. Ese ciberbombardeo al partido de Santiago Abascal llegó a contar con mecanismos de última generación diseñados para “saltar la protección de los formularios mediante el sistema ReCaptcha de Google®. Los accesos se cifran en más de 30.000.000 millones de solicitudes en un período de 4 horas”.

Esos ciberataques se realizaron “en diferentes franjas horarias” y tuvieron un anticipo en “todos los días a los que se hace referencia en este informe [donde se encuentra la campaña electoral del 28-A], por lo que la magnitud del ataque y su dimensión se califican como de muy alto riesgo y con un objetivo muy concreto de afectar a los servicios digitales de nuestro cliente de cualquier forma y a cualquier precio. Como consecuencia de todas las evidencias citadas, la infraestructura de red sufrió períodos de denegación de servicio por saturación a pesar de los intentos de nuestro personal de sistemas de bloquear los accesos a los atacantes”.

El informe, tal y como narra la denuncia, concluye que “como consecuencia de todas las evidencias citadas, nuestro cliente sufrió cortes en los servicios contratados y no pudo servir la información requerida a los miles de visitantes que hacían uso y consultaban la información pública accesible en sus páginas de internet a diario”.

Por todo ello, concluye la denuncia, “procede instar judicialmente la investigación de los hechos que son objeto del presente dictamen por resultar especialmente graves en la limitación de las libertades y derechos políticos fundamentales y por los daños y perjuicios ocasionados al Partido Político Vox.